資訊安全風險管理

資通安全風險管理架構

- 本公司稽核室為資訊安全之督導單位,負責資安執行狀況之稽核,提出相關改善計畫與定期追蹤,以降低資安風險。

- 本公司於114年11月18日經董事會通過資訊安全主管任命案,未來將視需求定期向董事會報告資訊安全執行情形。

資訊安全政策

113年12月訂定

壹、目的

為確保本公司資訊業務之永續運作,強化資訊通訊安全管理,建立安全及可信賴之電子化環境,以確保電腦資料、資訊系統、資訊設備及網路設備之安全。

貳、範圍

凡本公司庶務用個人電腦(非測試用途、非治夾具設備)與資訊系統、檔案分享系統等直接網路連線之個人電腦、伺服主機、網路設備以及運用上述設備、系統的公司員工均適用本管理辦法。

参、資訊安全政策

本公司為達成資訊安全目標,訂定之資訊安全政策,由資訊單位負責辦理,並於每年自行評估一次,以反映公司現況、資訊技術及業務等最新發展狀況,確保資訊安全實務作業之有效性。 為落實資訊安全管理,本公司相關的資訊安全管理,以書面或電子方式公告週知本公司員工共同遵行。

一、資訊安全涵蓋對象:

(1)管理制度

(2)作業流程

(3)人員

(4)軟體

(5)應用系統

(6)電腦作業系統

(7)硬體

(8)網路設備

(9)手持行動設備

(10)資料、文件、媒體的儲存以及

(11)實體設施等。

資訊安全管理之範圍:

本公司資訊安全管理涵蓋九項資訊安全管理事項,以避免如因人為疏失、蓄意或天然災害等因素,遭致不當使用、洩漏、竄改、破壞等情事,而對本公司可能帶來之風險及危害程度。其安全管理事項如下:

(A)資訊安全組織。

(B)人員安全與管理。

(C)資產分類與控管。

(D)實體與環境安全管理。

(E)通訊與操作管理。

(F)存取控制。

(G)系統開發與維護。

(H)內部稽查及其他。

A.資訊安全組織

一、組織架構

(1)本公司為統籌資訊業務之整體規劃、評估、督導、協調、推動以及安全等事項,特設電腦中心。

(2)電腦中心設置功能主管一人,專員一人。

二、組織任務

(1)負責規劃、執行與控管全公司資訊安全工作,辦理風險評估、系統安全控管措施。

(2)監督資訊安全管理事項,進行資訊安全政策符合性檢查。

(3)資訊機密維護及稽核資訊設備、網路的使用管理事項。

(4)公司內因業務需要開放給外部單位存取資訊之風險評估與存取權限之嚴格控管。

B.人員安全與管理

一、人員工作及資源分配安全

(1)對於人員之進用、調派、離職或退休,進行適當調整之資訊安全評估。

(2)對於可存取機密性、敏感性資訊或系統之員工以及賦予系統存取特別權限之員工有妥適分工,分散權責;並實施人員通識教育訓練,建立人員及設施備援機制。

二、使用者訓練及保密職責

(1)新進、在職員工須簽屬公司保密條款切結書,以確保員工落實職務之保密職責。

(2)員工必須瞭解公司之資訊安全政策。

(3)依員工職務層級進行適當的資訊安全教育訓練。

(4)電腦中心隨時公告資訊安全相關訊息。

(5)不定期派員參與外界舉辦的相關訓練、研討會、產品展示會。

三、安全及失效事件反映及處理

(1)訂定規範員工的資訊安全作業程序與權責(含保管使用設備及作業須知)。

(2)訂定有關資訊安全狀況授權處理層級。

C.資產分類與控管

一、資訊資產清單由各權責單位提供,並確保資訊資產編號及清單之完整性。資訊資產依其性質不同,分類為七類:硬體、軟體、通訊、資料、人員、文件、環境。資訊資產分類與控管如下:

(一)硬體類資產

(1)電腦設備,例如:伺服器、主機、螢幕、筆記型電腦、個人電腦及印表機等。

(2)通訊設備,例如:路由器、網路交換器、數據機、傳真機等。

(3)儲存媒體,例如:磁帶、磁帶機、磁帶櫃、光碟片及光碟機等。

(4)其他技術設備,例如:不斷電系統及機房用發電機等。

(二)軟體類資產

(1)套裝軟體,例如:系統軟體、應用軟體、公用軟體、網路軟體等。

(三)通訊類資產

(1)區域網路及通訊服務。

(四)資料類資產

(1)系統資料,例如:資料庫、應用程式及備份資料等。

(2)電子化儲存之文件檔案,例如:系統或軟體使用手冊及教育訓練教材等。

(五)人員類資產

(1)包含所有員工(依職等職務分)及保全人員等。

(六)文件類資產

(1)書面管理文件,例如:系統文件、使用手冊、各種程序書及管理辦法等。

(2)書面紀錄,例如:申請表單及採購/維護合約等。

(七)環境類資產

(1)電力系統、空調系統等。

二、資訊資產分級及標示

(一)為確保資訊資產得到最妥適之處理,應建立資訊資產清冊,並於清冊中標示各項資訊資產之機密性、完整性及可用性分級。

(二)重要實體類資訊資產應依可用性等級(可接受中斷時間)或緊急應變處理作業需求進行標示,以利緊急處理。

三、資訊資產安全管制

(一)硬體類控管

(1)限機關內部人員存取之資訊類資產,機關以外人員非經授權不得存取。

(2)具機敏性資訊資產應設密碼保護,經過授權後方可存取。

(3)應採用儲存媒體(如磁帶、光碟片、硬碟)進行備份,並應妥為保管,機敏性資訊之備份媒體應置於上鎖櫃內。

(4)如須廢棄時,非屬公開資訊者應確保不被復原,磁片或硬碟等儲存媒體需格式化或消磁,必要時,須採用實體破壞。

(二)軟體類控管

(1)軟體使用應符合版權要求。

(2)不明來源之軟體或從網路下載之軟體應先進行掃毒或測試。

(三)通訊類控管

(1)應考量其設置環境,並應有適當之保護。

(2)應評量其電力使用安全,纜線應有適當保護。

(3)應定期進行保養及維護,必要時,應進行測試。

(四)人員類控管

(1)人員應進行資訊安全基本認知及定期教育訓練。

(2)應對接觸機敏性資訊及業務之人員或重要職務工作者之背景及工作能力進行篩選。

(3)人員於調離職時應進行權限變更並辦理資訊資產移交。

(五)資料及文件類控管

(1)限經授權人員查閱運用之書面文件,非經授權不得查閱及運用。

(2)具機敏性之書面文件,應保存於上鎖櫃內,經授權方得以查閱及運用。

(3)如須廢棄時,非屬公開文件者應以碎紙機銷毀或燒毀,具機敏性文件並需由相關人員監督其過程。

(六)環境類控管

(1)應考量其設置環境,並應有適當之保護。

(2)應評量其電力使用安全,纜線應有適當保護。

(3)應定期進行保養及維護,必要時,應進行測試。

(4)於報廢時應將資訊清除。

四、實體及環境安全管理

(一)安全區域

(1)電腦機房及重要資訊設備區域,對於進出人員必須由管理人員作必要之門禁管理及監督其活動。

(2)訂定電腦機房安全管理規定(如禁止抽煙及飲用食物等)。

(3)機密性電腦主機/伺服器必須由專人管理。

(4)進出入機密性電腦主機/伺服器管制區域,非職務管理人員需填寫簽名進出入管理表單,以備紀錄及追溯。

(二)設備安全

(1)設備之維護必須由授權之管理維護人員執行。

(2)訂定設備安全管理規定(如電源之供應及備援電源等)。

(3)需特別保護之設備應該規劃與一般設備作適當區隔。

(4)對於員工的私人資訊設備(如手機、行動碟)作必要之安全控管程序。

(5)資訊設備之放置與擺設必須作安全上之考量。

(6)資訊設備之放置應該檢視及評估火、煙、水、灰塵、震動、化學效應、電力供應、電磁幅射等加諸於設備之危害的可能性。

(7)各項安全設備必須定期檢查,員工必須施予適當的安全設備使用訓練。

(8)設置溫濕度計設施,以確認機房溫度及空調設備正常運作,進而確保機房資訊設備安全運作無虞。

(9)設備機房應於工作日確認,每日進行機房設備巡視及簽到機房日誌表單,以確保每日設備之運作及安全性。

(三)一般控制措施

(1)攜帶型的電腦設備訂有嚴謹的保護措施(如設密碼保護、檔案加密、專人看管)並落實執行。

(2)處理敏感性資料的電腦,不使用時應加以關機、登出、設定螢幕密碼或是以其他控制措施進行保護。

D.通訊與操作管理

一、作業程序與責任

(1)訂定各項重要資訊處理設備的安全作業程序。

(2)訂定資訊安全事件通報程序並確實依規定通報。

(3)重要資訊處理設備,應適切訂定操作程序及管理責任。

(4)建立重要系統變更之程序記錄。

(5)系統開發及正式作業必須區隔在不同的系統環境下處理。

(6)與業者簽訂資訊安全處理協定時,應賦與相關的安全維護責任,並納入契約條款。

(7)資訊系統之使用、資料建檔、系統操作、網路管理、系統發展維護、變更管理、安全管理等工作原則上必須權分由不同的人員執行。

(8)對安全要求高的資訊業務,必須將資訊安全管理及執行的責任分散。

(9)資訊安全事件處理的過程均應留有完整記錄,以利追蹤檢討。

(10)資訊安全緊急應變處理程序,包含定期每年1次災害還原演練及測試,並記錄報表及呈報高層管理人員。

(11)訂定電腦當機及服務中斷後之緊急處理程序。

二、惡意軟體防範

(1)定期對電腦系統及資料儲存媒體進行病毒以及惡意程式掃瞄。

(2)伺服器與個人電腦全面使用防毒軟體並即時更新病毒碼。

(3)應即時公告有關電腦病毒的最新資訊。

(4)經常性透過電子郵件宣導,對於外來及內容不確定的檔案或 E-mail 在開啟使用前,要先作電腦病毒掃瞄。

(5)軟體授權規定:禁止使用未取得授權的軟體,於每年進行一次全面資訊軟體盤查。

(6)定期辦理電子郵件社交工程演練,並對誤開啟信件或連結之人員進行教育訓練,並留存相關記錄。

三、日常事務處理

(1)對重要的資料及軟體,應定期作備份處理。

(2)定期檢測備份資料,以確保備份資料之可用性。

(3)備份資料原則上採用異地存放,存放於符合安全標準之場所。

(4)重要資料的備份應保留三代以上(每日備份之三日)。

四、網路管理

(1)適切的使用網路防火牆機制,以防禦資訊系統安全。

(2)對網路運作環境之安全漏洞,原則上應定期進行檢測,透過管理排程於每日更新線上防火牆防護安全碼。

(3)隨時透過電子郵件公告有關電腦網路安全之事項。

(4)定期檢討電腦網路安全控管事項之執行。

五、儲存媒體的處理與安全

(1)儲存媒體依保存規格要求,存放在安全的環境。

(2)對於敏感性資訊之傳送,應採取資料加密等保護措施。

(3)存放在可攜式媒體內之敏感性資料,需使用加解密或其他保護措施。

(4)對於內含機密性或敏感性資料的媒體(硬碟機、USB存儲裝置)報廢,應指定專人處理或放置於受管制進入區域存放。

(5)儲存媒體之報廢,必須協同部門主管進行資料檢核確認後,並簽報上級主管核可後,方可進行實體報廢作業。

六、資訊與軟體間交換

(1)重要系統文件發送對象,必須經由系統負責人的授權。

(2)重要系統文件的存取,應結合帳號密碼賦予適當的存取權限,以保護系統文件的安全。

(3)對於重要資料文件及軟體之更替使用,需詳細記載版本、數量及其他詳細相關資訊文件。

(4)採行電子交換之資料交換(EDI),須視資料之安全等級採行帳號密碼管制、電子資料加密或電子簽章認證等保護措施。

(5)敏感性資料的處理過程,應適切運用嚴密的數位簽章、認證及加解密等安全保護機制。

七、個人電子信箱使用原則

(1)有鑒於電子郵件的濫發可能衍生的相關問題 (如散佈不實謠言、轉寄色情圖片或文字、轉寄他人文章、廣告郵件、洩漏企業營業秘密等),故個人電子信箱的使用應該加以規範與宣導。

(2)電子郵件(e-mail)的使用原則

(a)電子郵件的使用如牽涉散佈不實謠言、轉寄色情圖片或文字、轉寄他人文章、不實內容的電子郵件毀謗名譽、廣告郵件、涉嫌洩漏機密等,將由員工個人負起相關的法律責任。

(b)使用本公司的電子郵件,須遵守行政倫理、智慧財產權、國家機密保護辦法、個人資料保護法等等相關規定。

(c)員工接收電子郵件後,原則上應立即自郵件伺服器中刪除該郵件,以避免過度佔用郵件伺服器空間,僅保留通聯記錄及LOG檔案備查。

(3)電子信箱之申請及取消

(a)員工到職時,應填寫[系統/電子郵件帳號申請表],經單位主管共同提具簽呈文件簽核後,依單位層級呈遞至董事長核准後,電腦中心依申請內容及項目區別,開放其申請對應項目內容之網路權限。

(b)員工離職後,資訊單位取消網路使用權後,其電子信箱一併刪除,或暫留2週期限並交予後續承接之人員。

E.存取控制

一、存取控制之維運要求

(1)訂定開放給外部單位作資料存取之程序。

(2)開放給維護廠商作系統維護或資料存取,應於書面文件(如維護合約)中包含雙方權利義務及違約處分方式。

(3)嚴格控管因業務需要開放給外部單位之存取權限(含上下游業者、維護廠商、委外承包商、臨僱人員等),並應該經過風險評估後才開放。

二、使用者存取管理

(1)使用者存取權限的檢視,應訂定管制機制,避免被非相關人員知曉。

(2)對於使用者異動申請資料,隨時更新並保留相關文件資料

(a)嚴密保存使用者帳號密碼之申請資料。

(b)定期檢查並刪除重覆或閒置的使用者帳號。

(c)對於忘記密碼之處理,應有嚴格的身份確認程序。

(3)對所有員工宣導,避免使用與個人有關資料(如生日、身份證字號、單位簡稱、電話號碼等)當做密碼,並不得借用他人帳號密碼使用。

(4)密碼的使用須依規定的期限,進行密碼變更設定。

(5)密碼設定應規範至少六碼(含)以上。

(6)對於多人使用之資訊系統,須建立使用者註冊管理程序及紀錄。

三、網路存取控制措施

(1)依據個別應用系統的安全需求,制定安全等級或分類。

(2)依據網路型態(Internet、Intranet、Extranet)訂定適當的存取權限管理方式。

(3)資訊系統與網路服務,原則上儘量避免使用共同帳號。

(4)網路服務須建立完整的使用授權程序。

(5)依環境或業務需要,於網路防火牆作適當調整管理政策之設定。

(6)依業務性質或任務分配來建置邏輯性網域的存取權限機制(如虛擬私有網路 VPN)。

(7)外部連線須建置可透過檢查來源用戶位址的機制鑑別方法,以找出連線作業的來源。

(8)依風險評估透過防火牆管理及管制使用者的連線功能。

(9)設置檢測連線的來源位址與目的位址網路路由之控管措施。

四、作業系統存取控制措施

(1)限制登入作業,在一定期間閒置未操作時,即應予於中斷連線。

(2)對於異常的登入程序,應保留紀錄(LOG FILE),並有專人定期檢視。

(3)使用者均應有專屬的識別碼或可供追蹤的群組識別碼。

(4)系統軟體安裝完畢後,須立即更新廠商所預設之密碼。

(5)每年應定期依層級覆核系統作業所有帳號權限與持有人之權責是否相符,並留存紀錄備查。

五、應用系統存取控制措施

(1)評估應用系統時,須考慮具有作業結束後或在一定時間內未操作時即自動登出之保護機制。

(2)應用系統的密碼檔,原則上應以亂數加密法則加密後再存入檔案。

(3)系統共用程式必須經過嚴格身份認定程序才能使用。

(4)訂定系統共用參數的異動授權程序、授權等級,以電子格式或紙本型態保存系統共用參數的異動以及設定紀錄。

(5)對風險性高的應用程式或資料庫系統必須嚴格限制其連線作業需求。

(6)機密性資料的處理必須於獨立或專屬的電腦作業環境中執行。

(7)妥善保存應用系統的各種更新版本。

六、監控系統存取控制措施

(1)例外事件、系統存取異常及資訊安全事件必須建立紀錄作必要處置。

(2)事件之記錄內容儘可能包括使用者識別碼、電腦的識別資料或其網址、登入登出系統之日期時間及事件描述等事項。

(3)定期查核系統存取權限的帳號使用及配置情形。

(4)敏感性資料的存取情形,原則上必須留有紀錄備查。

(5)指定專人管理應用程式原始碼、資料庫及執行檔的存取與保管。

七、行動式電腦作業

(1)各單位的可攜式電腦使用,由資訊單位列冊管理,使用者應負保管實體以及管理軟體資料安全的責任,且應負責其使用軟體之正確合法性。

F.系統開發與維護

一、系統之安全要求

(1)伺服器更新作業系統[hotfix]<應依正當的授權程序辦理,並確實評估檢視更新作業妥適與否,以確保更正作業未破壞系統原有的安控措施。

(2)系統有重大變更前,應主動透過電子郵件公告異動的範圍、時間以及可能的影響。

二、應用系統之安全

(1)應用系統變更後,其相關控管措施與程序應檢查以確保仍然有效。

(2)應用系統在規劃分析時,應將安全需求納入考量。

(3)建立應用程式執行碼的更新紀錄。

(4)版本更新須保留舊版軟體及系統文件。

(5)應用程式執行碼更新作業,應限定只能由授權的管理人員才可執行。

三、密碼控制措施

對高敏感性的資料在傳輸或儲存過程中,應使用加密技術。

四、系統檔案之安全

系統檔案安全控管方式,依實際狀況訂定採用系統自動控管或者人工控管兩種方式來處理。

五、開發資訊系統的安全

(1)委外開發合約中,應對著作權之歸屬訂有規範內容並且納入資安相關要求。

(2)開發、測試與正式作業,應區隔使用不同的伺服主機或不同資料庫區分。

(3)與廠商訂約開發資訊系統時,應簽訂履行條款與相關罰則。

六、訂定套裝軟體使用規範

(1)修改套裝軟體時,應確認有無涉及廠商的版權問題。

(2)定期進行套裝軟體之 Servic pack 的更新評估及更新作業。

(3)訂閱制套裝軟體於合約期間,應與經銷廠商簽訂相關維護合約並且納入資安相關要求,以利系統維護及技術支援之運作。

G.內部稽查及其他

一、安全政策與技術符合性之考量

(1)相關措施必須留下相關記錄檔案供內部稽核。

(2)定期審閱系統內與資訊安全相關的記錄檔案(系統 Log)。

(3)定期審閱資訊安全相關的記錄檔案(如工作日誌、備份記錄)

(4)應有專人負責管理與資訊安全相關的記錄檔案。

(5)使用適當稽查軟體工具,檢查所有個人電腦內使用之軟體。

(6)訂定軟體使用記錄與資料的儲存、處理及報廢的規則。

(7)建置可保留資訊安全相關的記錄檔案之系統,並且足以做為追蹤駭客入侵的證據。

二、內部稽核考量

(1)訂定本公司內部稽核管理規定。

(2)定期稽查資訊安全事項辦理情形。

(3)應訂有資訊安全作業稽查計畫(含稽查內容、範圍、程序、人員),並公布。

(4)稽查人員須經過訓練並作事前工作分配。

(5)稽查結果包括背景描述、稽查項目、過程、結果、改進建議等內容。

(6)稽查結果應該製成文件留存備查。

三、符合法規要求

(1)資訊單位、法務人員或稽核人員應隨時執行有關個人資料保護法規、組織紀錄保護法、智慧財產權保護法、之蒐集、公告、實施作為。

(2)資訊安全相關的記錄檔案,應依「個人資料保護法」規定辦理保存規範

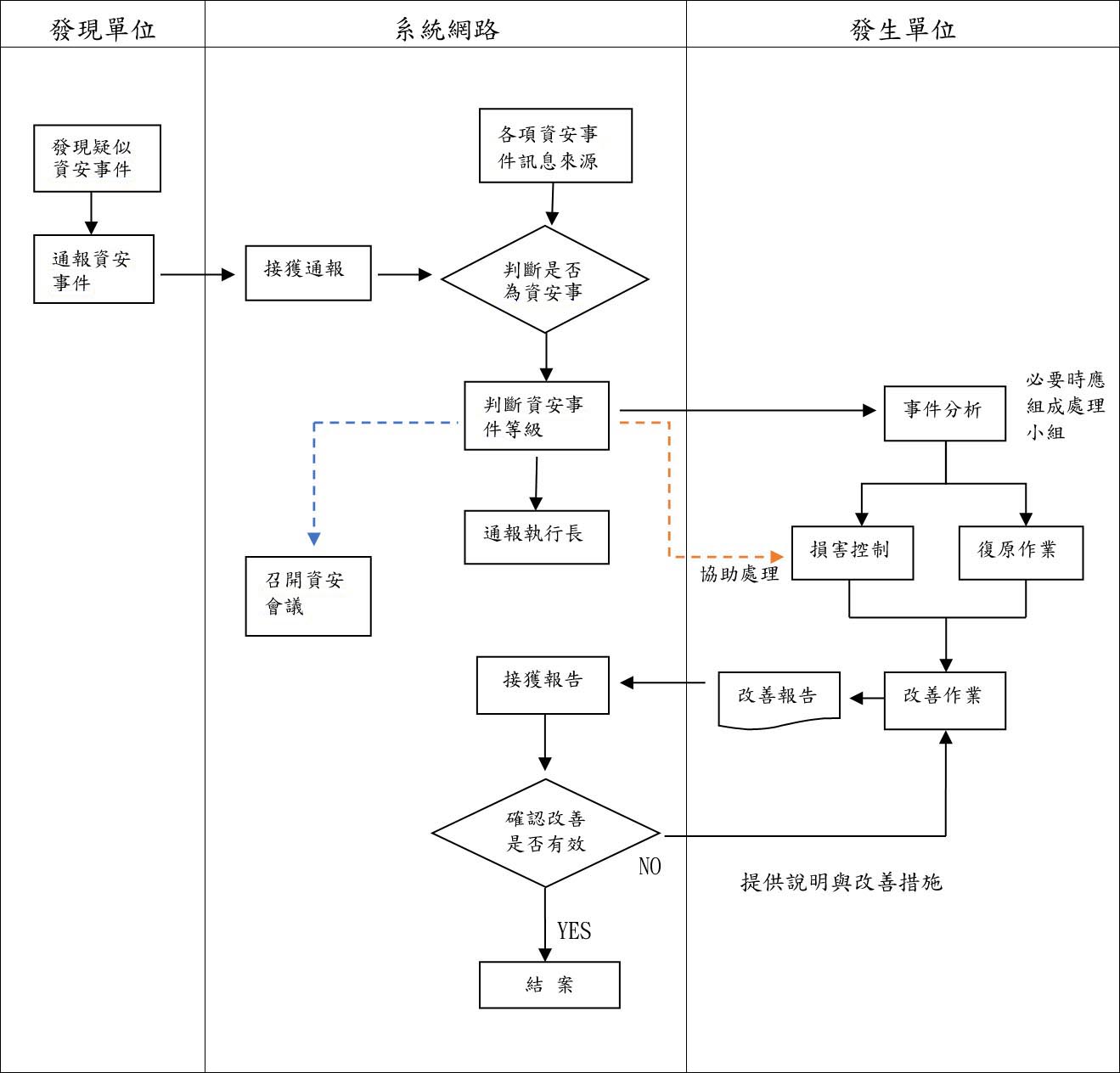

肆、資訊安全事件通報與應變作業流程

伍、附則

一、實施

本守則經董事會通過後施行,修正時亦同。

制定:民國113年12月19日董事會通過。